Co wolno blogerowi

25 sierpnia 2009, 12:38Gdy anonimowa blogerka nazwała w serwisie Blogger modelkę Liskulę Cohen "szmatą", nic nie wskazywało na to, że sprawa przybierze rozmiary poważnego skandalu. Cohen zwróciła się bowiem do sądu z wydaniem Google'owi polecenia ujawnienia tożsamości blogerki.

Teksty Piramid - czyli dlaczego nie wszystkie piramidy są nieme?

23 grudnia 2016, 12:32W powszechnej opinii piramidy to po prostu monumentalne grobowce. O tym, że nie są to jedynie milczący świadkowie historii starożytnego Egiptu, opowiada w rozmowie z PAP egiptolog dr Joanna Popielska-Grzybowska. Badaczka zajmuje się hieroglificznymi zaklęciami - Tekstami Piramid, które są wykute w kilkunastu piramidach sprzed ponad 4 tys. lat.

Śmierć z laptopa

17 października 2012, 11:35Znany ekspert ds. bezpieczeństwa, Barnaby Jack, twierdzi, że cyberprzestepca może zabić osobę z wszczepionym rozrusznikiem serca. Śmiertelny atak można przeprowadzić za pomocą laptopa znajdującego się w odległości nawet ponad 40 metrów od ofiary.

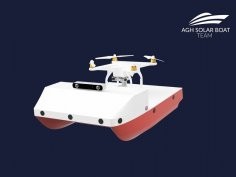

Autonomiczna łódź solarna z AGH zbada dno rzek i jezior

28 lutego 2020, 05:13Studenci z Koła Naukowego AGH Solar Boat, po sukcesie ich załogowej łodzi solarnej "Baśka", pracują nad nową konstrukcją. W pełni autonomiczna łódź będzie poruszać się po rzekach i akwenach, zbierać i badać próbki wody, a także przeprowadzać mapowanie dna obszarów wodnych. Dodatkowym elementem jednostki będzie niewielkich rozmiarów dron, który, dzięki zamontowanym kamerom, po wystartowaniu z pokładu łodzi będzie wspomagał pracę łódki.

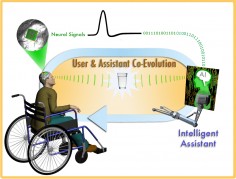

Implant, który się uczy

25 czerwca 2008, 10:38Implanty neuronalne mają pomóc osobom sparaliżowanym i posługującym się protezami kończyn w sprawowaniu nad nimi kontroli za pomocą myśli. Do tej pory interfejsy człowiek-maszyna były bardzo toporne i nieelastyczne. Reagowały np. tylko na określony typ sygnału neuronalnego, w dodatku reakcja ta była niezmienna (bazowała na zadanych algorytmach). Naukowcy z Uniwersytetu Florydzkiego ulepszyli tego typu urządzenia, dzięki czemu mogą się one uczyć wraz z mózgiem.

Źle zabezpieczone sieci komórkowe

29 grudnia 2014, 11:23Tobias Engel, niemiecki ekspert ds. bezpieczeństwa IT, poinformował podczas konferencji Computer Chaos Club, że protokół SS7, wykorzystywany do komunikacji pomiędzy sieciami telefonii komórkowej, jest bardzo słabo zabezpieczony, przez co łatwo można poznać lokalizację konkretnego telefonu. Wystarczy tylko... znać jego numer.

Rzeczy, które warto wiedzieć o procesorach komputerowych

22 marca 2023, 16:33Artykuł Sponsorowany Procesory z roku na rok biją kolejne rekordy wydajności. Jeśli więc planujemy zakup nowego lub upgrade dotychczasowego sprzętu komputerowego, warto wiedzieć, jak wygląda aktualna oferta oraz czym różnią się najpopularniejsze modele. Oto wszystkie podstawowe informacje, które trzeba wiedzieć o procesorach!

Microsoft przegrał przed sądem

22 grudnia 2009, 20:28Microsoft musi zapłacić 290 milionów odszkodowania i zaprzestać sprzedaży Worda 2003, 2007 oraz Office'a 2007. Wyrok to wynik sporu pomiędzy koncernem a kanadyjską firmą i4i. Kanadyjczycy oskarżyli przedsiębiorstwo Ballmera o naruszenie patentu dotyczącego niestandardowego wykorzystania kodu XML.

New Horizons wyszła z trybu chronionego i leci dalej

13 lutego 2017, 10:55NASA informuje, że po 24 godzinach od wejścia w tryb chroniony, sonda New Horizons powróciła do normalnej pracy. Przed kilkoma dniami doszło do błędu podczas przesyłania komend do sondy.

Przypakowany miś

1 lipca 2006, 14:56Problem otyłości zaczyna niestety dotyczyć coraz większej liczby dzieci. Amerykańscy naukowcy wpadli na ciekawy pomysł, jak pomóc maluchom zrzucić zbędne kilogramy. Rozwiązaniem są cięższe zabawki.